¿Quieres tener más visitas en tu web?

Contenido

5 Formas de detectar un correo electrónico de Phishing

El phishing es uno de los métodos más comunes de ciberdelincuencia, pero a pesar de lo mucho que creemos saber sobre los correos electrónicos fraudulentos, la gente sigue siendo víctima con frecuencia.

Action Fraud recibe más de 400.000 informes de correos electrónicos de phishing cada año, y según el informe de investigaciones de violación de datos de 2020 de Verizon, más de dos tercios de las violaciones de datos involucraron ataques de ingeniería social como el phishing.

En este artículo, utilizamos ejemplos reales de correos electrónicos de phishing para mostrar cinco pistas que le ayudarán a detectar las estafas.

1. El mensaje se envía desde un dominio de correo electrónico público

Ninguna organización legítima enviará correos electrónicos desde una dirección que termine en «@gmail.com».

Ni siquiera Google.

La mayoría de las organizaciones, excepto algunas pequeñas operaciones, tendrán su propio dominio de correo electrónico y cuentas de empresa. Por ejemplo, los correos electrónicos legítimos de Google dirán «@google.com».

Si el nombre de dominio (el bit después del símbolo @) coincide con el aparente remitente del correo electrónico, es probable que el mensaje sea legítimo.

La mejor forma de comprobar el nombre de dominio de una organización es escribir el nombre de la empresa en un motor de búsqueda.

Esto hace que la detección del phishing parezca fácil, pero los ciberdelincuentes tienen muchos trucos bajo la manga para engañarte.

Consejo principal: mira la dirección de correo electrónico, no sólo el remitente

Muchos de nosotros nunca miramos la dirección de correo electrónico de la que ha llegado un mensaje.

Tu bandeja de entrada muestra un nombre, como «IT Governance», y la línea de asunto. Al abrir el correo electrónico, ya sabes (o crees saber) de quién proviene el mensaje y saltas directamente al contenido.

Cuando los delincuentes crean sus direcciones de correo electrónico falsas, a menudo tienen la opción de seleccionar el nombre para mostrar, que no tiene por qué estar relacionado con la dirección de correo electrónico en absoluto.

Por lo tanto, pueden utilizar una dirección de correo electrónico falsa que aparecerá en tu bandeja de entrada con el nombre de usuario Google.

Pero los criminales rara vez dependen sólo de la ignorancia de su víctima. Sus direcciones de correo electrónico falsas usarán el nombre de la organización falsa en la parte local de la dirección.

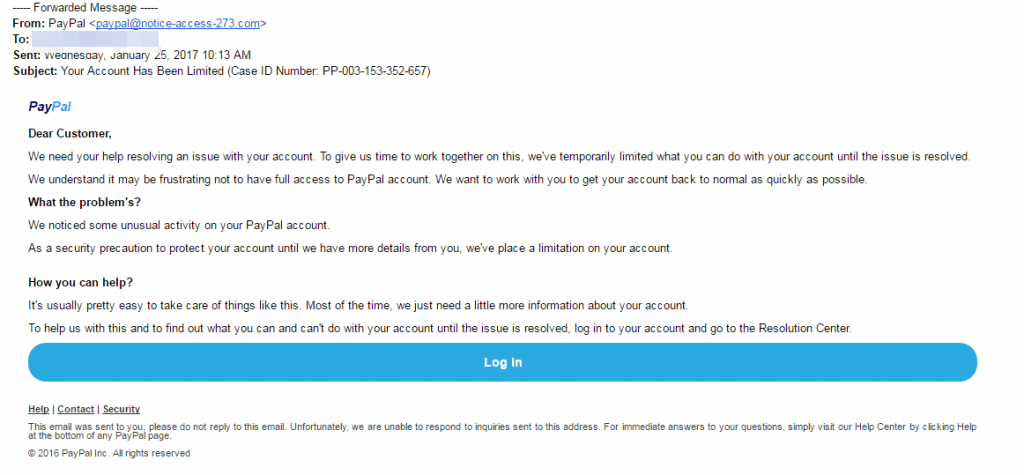

Tomemos este ejemplo de un correo electrónico de phishing que imita a PayPal:

Este es un correo electrónico de estafa casi perfecto. Utiliza el logo de PayPal en la parte superior del mensaje, tiene un estilo profesional y la petición es creíble.

Pero por mucho que intente replicar un correo electrónico genuino de PayPal, hay una enorme bandera roja: la dirección del remitente es ‘paypal@notice-access-273.com’.

Un correo electrónico genuino de PayPal tendría el nombre de la organización en el nombre de dominio, indicando que ha venido de alguien de (@) PayPal. El hecho de que PayPal no esté en el nombre de dominio, es una prueba de que esto es una estafa.

Desafortunadamente, el simple hecho de incluir PayPal en cualquier parte del mensaje es a menudo suficiente para engañar a la gente.

Ellos podrían mirar la palabra PayPal en la dirección de correo electrónico y quedar satisfechos, o simplemente no entender la diferencia entre el nombre de dominio y la parte local de una dirección de correo electrónico.

2. El nombre de dominio está mal escrito

Hay otra pista escondida en los nombres de dominio que proporcionan una fuerte indicación de las estafas de phishing – y desafortunadamente complica nuestra pista anterior.

El problema es que cualquiera puede comprar un nombre de dominio de un registrador. Y aunque cada nombre de dominio debe ser único, hay muchas maneras de crear direcciones que no se distinguen de las que están siendo falsificadas.

El podcast de Gimlet Media «Reply All» demostró lo difícil que puede ser detectar un dominio falsificado en el episodio «What Kind Of Idiot Gets Phished?«. Phia Bennin, el productor del programa, contrató a un hacker ético para hacer phishing a varios empleados.

El hacker compró el dominio ‘gimletrnedia.com’ (que es r-n-e-d-i-a, en lugar de m-e-d-i-a) y se hizo pasar por Bennin.

Su estafa tuvo tanto éxito que engañó a los anfitriones del programa, al director general de Gimlet Media y a su presidente.

No necesitas ser víctima para ayudar a los hackers criminales

En esta estafa, el hacker ético, Daniel Boteanu, podía ver cuando se hacía clic en el enlace, y en un ejemplo que se había abierto varias veces en diferentes dispositivos.

Razonó que la curiosidad del objetivo lo llevaba de nuevo al enlace pero que era lo suficientemente sospechoso como para no seguir sus instrucciones.

3. El correo electrónico está mal escrito

A menudo se puede saber si un correo electrónico es una estafa si contiene mala ortografía y gramática.

Mucha gente te dirá que tales errores son parte de un «sistema de filtrado» en el que los ciberdelincuentes sólo se dirigen a las personas más crédulas.

La teoría es que si alguien ignora las pistas sobre la forma en que está escrito el mensaje, es menos probable que recoja las pistas durante el final de la estafa.

Sin embargo, esto sólo se aplica a extravagantes esquemas como la estafa del príncipe nigeriano, de la que hay que ser increíblemente ingenuo para ser víctima.

Eso, y estafas como esta, son operadas manualmente: una vez que alguien muerde el anzuelo, el estafador tiene que responder. Como tal, beneficia a los estafadores asegurarse de que en el grupo de encuestados sólo haya quienes puedan creer el resto de la estafa.

Pero esto no se aplica al phishing.

Ataques automatizados

Con el phishing, los estafadores no necesitan vigilar los buzones de entrada y enviar respuestas adaptadas. Simplemente descargan miles de mensajes elaborados en personas desprevenidas.

Por lo tanto, no hay necesidad de filtrar a los potenciales encuestados. Al hacerlo, se reduce el número de víctimas potenciales y se ayuda a los que no fueron víctimas a alertar a otros sobre la estafa.

Entonces, ¿por qué tantos correos electrónicos de phishing están mal escritos? La respuesta más obvia es que los estafadores no son muy buenos escribiendo.

Recuerda, muchos de ellos son de países no angloparlantes y de orígenes donde tendrán un acceso limitado o la oportunidad de aprender el idioma.

Con esto en mente, se hace mucho más fácil detectar la diferencia entre una errata hecha por un remitente legítimo y una estafa.

Consejo básico: Busca errores gramaticales, no ortográficos

Cuando elaboran mensajes de phishing, los estafadores suelen utilizar un corrector ortográfico o una máquina de traducción, que les dará las palabras correctas, pero no necesariamente en el contexto adecuado.

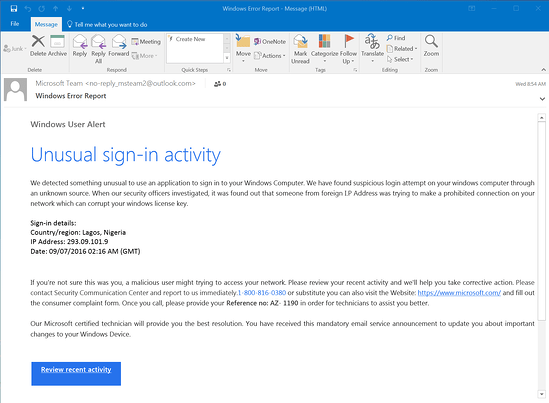

Tomemos este ejemplo de una estafa que imita a Windows:

Ninguna palabra individual está mal escrita, pero el mensaje está lleno de errores gramaticales que un hablante nativo no cometería, como «Detectamos algo inusual para usar una aplicación».

Asimismo, hay cadenas de palabras perdidas, como en «un usuario malicioso podría intentar acceder» y «Por favor, póngase en contacto con el Centro de Comunicación de Seguridad».

Estas son consistentes con el tipo de errores que la gente comete al aprender un idioma. Cualquier mensaje supuestamente oficial que se escriba de esta manera es casi seguro que es una estafa.

Sin embargo, eso no quiere decir que cualquier correo electrónico con un error en él sea una estafa. Todo el mundo comete errores de vez en cuando, especialmente cuando tienen prisa.

Por lo tanto, es responsabilidad del destinatario mirar el contexto del error y determinar si es una pista para algo más siniestro. Puede hacerlo preguntando:

- ¿Es un signo común de un error de escritura (como golpear una tecla adyacente)?

- ¿Es un error que un hablante nativo no debería cometer (incoherencia gramatical, palabras usadas en un contexto equivocado)?

- ¿Es este correo electrónico una plantilla, que debería haber sido elaborada y editada?

- ¿Es consistente con los mensajes anteriores que he recibido de esta persona?

4. Incluye anexos o enlaces sospechosos

Los correos electrónicos de phishing vienen en muchas formas. Nos hemos centrado en los correos electrónicos en este artículo, pero también puedes recibir mensajes de texto fraudulentos, llamadas telefónicas o mensajes de medios sociales.

Pero no importa cómo se entreguen los correos electrónicos de phishing, todos contienen una carga útil. Esto será un archivo adjunto infectado que se le pedirá que descargues o un enlace a un sitio web falso.

El propósito de estas cargas útiles es capturar información sensible, como credenciales de acceso, detalles de tarjetas de crédito, números de teléfono y números de cuenta.

¿Qué es un archivo adjunto infectado?

Un archivo adjunto infectado, es un documento aparentemente benigno que contiene malware. En un ejemplo típico, el phisher afirma que está enviando una factura via mail con un pdf con un link.

No importa si el destinatario espera recibir una factura de esta persona o no, porque en la mayoría de los casos no estará seguro de a qué pertenece el mensaje hasta que abra el archivo adjunto.

Cuando abras el archivo adjunto, verás que la factura no está destinada a ti, pero será demasiado tarde. El documento desencadena un malware en el ordenador de la víctima, que podría realizar cualquier número de actividades nefastas.

Te aconsejamos que nunca abras un archivo adjunto a menos que estés plenamente seguro de que el mensaje es de una parte legítima. Incluso en ese caso, debes estar atento a cualquier cosa sospechosa en el archivo adjunto.

Por ejemplo, si recibe una advertencia emergente sobre la legitimidad del archivo o si la aplicación te pide que ajustes tu configuración, NO LO HAGAS.

Ponte en contacto con el remitente a través de un medio de comunicación alternativo y pídele que verifique que es legítimo.

Enlaces sospechosos

Puedes detectar un enlace sospechoso si la dirección de destino no coincide con el contexto del resto del correo electrónico.

Por ejemplo, si recibes un correo electrónico de Netflix, esperas que el enlace te dirija a una dirección que empiece por «netflix.com».

Desafortunadamente, muchos correos electrónicos legítimos y fraudulentos ocultan la dirección de destino en un botón, por lo que no es inmediatamente aparente a dónde va el enlace.

5. El mensaje crea una sensación de urgencia

Los estafadores, saben que la mayoría de nosotros lo postergamos. Recibimos un correo electrónico dándonos noticias importantes, y decidimos que nos ocuparemos de ello más tarde.

Pero cuanto más tiempo piensas en algo, más probable es que notes cosas que no parecen correctas.

Tal vez te das cuenta de que la organización no se pone en contacto contigo por esa dirección de correo electrónico, o hablas con un colega y te enteras de que no te han enviado un documento.

Incluso si no se obtiene ese momento, volver al mensaje con una mirada fresca podría ayudar a revelar su verdadera naturaleza.

Es por eso que tantas estafas piden que actúes ahora o de lo contrario será demasiado tarde. Esto ha sido evidente en todos los ejemplos que hemos usado hasta ahora.

PayPal, Windows y Netflix proporcionan servicios que se utilizan regularmente, y cualquier problema con esas cuentas podría causar inconvenientes inmediatos.

Preven el phishing educando a tus empleados

El consejo de este artículo, muestra lo importante que es que las personas reconozcan las señales de la suplantación de identidad.

Los filtros de correo electrónico no deseado nunca serán totalmente efectivos, así que depende de cada uno de nosotros leer el contexto de los mensajes y buscar cualquier cosa sospechosa.

Por lo tanto, es crucial que eduques a los empleados para que comprendan y analicen la forma en que funciona el phishing y qué hacer si reciben un correo electrónico malicioso.